日前,兩名安全研究人員計劃公開一份PoC和writeup,有關Edge web 瀏覽器中0day 漏洞的細節即將浮出水面,該漏洞能夠執行遠端程式碼,控制使用者的電腦,並從Edge的沙盒中逃逸。

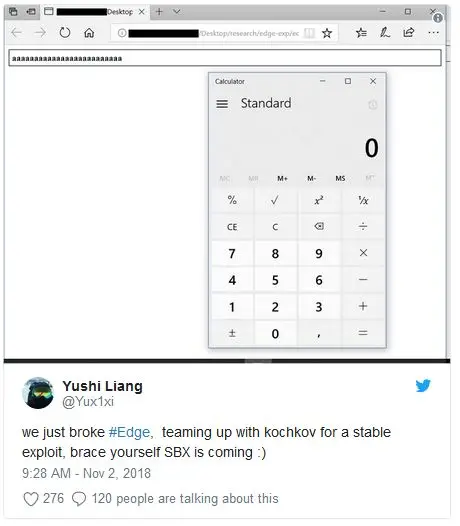

Liang在一則推文中演示了利用該漏洞從網頁端開啟桌面的計算器應用,推文中寫道:“我和kochkov合作,剛剛攻破Edge,找到了這個穩定漏洞,做好SBX的準備。”

Liang說他們正專注於開發一個穩定的漏洞並獲得完整的沙箱逃避程式碼。該二人組還在尋找一種方法來將執行許可權升級到SYSTEM,這相當於完全控制該裝置。

Liang在SensePost的Wadi Fuzzer實用程式的幫助下找到了零日漏洞。他稱他已經建立了PoC(下面的演示版)程式碼,驗證了他的發現。

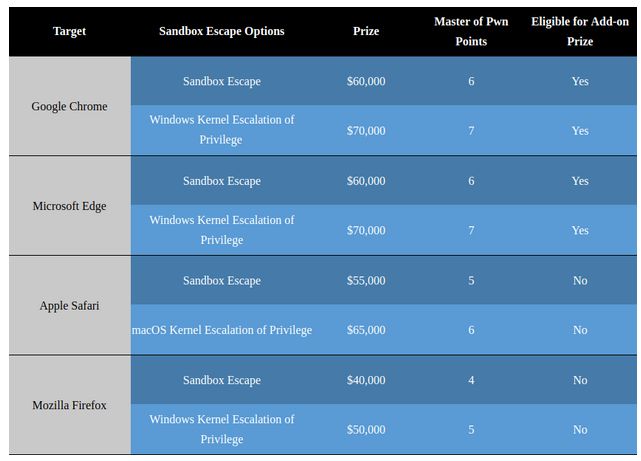

Edge RCE漏洞的支出

0days的市場非常強勁,並且有大量的漏洞利用經紀人,準備為針對Web瀏覽器的新滲透程式碼的開發者提供有吸引力的補償。

Zerodium為Edge中的遠端程式碼執行(RCE)0day漏洞支付了50,000美元,並且在實現沙箱遷移時支付了兩倍的費用。

Coseinc的Pwnorama支付計劃,為微軟瀏覽器中先前未公開的RCE漏洞提供高達30,000美元的獎勵,並且如果伴隨著本地特權升級,獎勵將升至高達80,000美元。

漏洞代理商不是唯一為漏洞利用提供豐厚資金的群體。今年的Pwn2Own計算機黑客大賽,趨勢科技的ZeroDay計劃提供了60,000美元,用於Microsoft Edge的沙盒逃脫攻擊。

Liang的網路瀏覽器漏洞利用

Liang最近編寫了一個漏洞利用鏈,利用三個漏洞在Firefox上實現RCE。

他還表示,第三個bug需要更多的工作才能獲得一個讓人滿意的結果,這是一項艱鉅的任務事實證明。

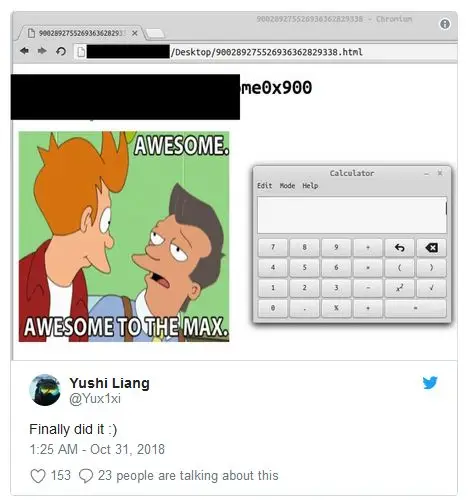

在最近的另一個專案中,Liang設定了Chromium瀏覽器,他能夠在沒有沙箱逃逸的情況下執行程式碼。

為了表明他的PoC(攻擊概念證明)有效,Liang分享了下面的視訊。為了增加趣味性,他使Edge推出了Mozilla Firefox並載入了Google Chrome的下載頁面:

參考來源:

- End -

更多資訊: