iOS安全攻防越獄檢測的攻與防

越獄檢測的攻與防

在應用開發過程中,我們希望知道裝置是否越獄,正以什麼許可權執行程式,好對應採取一些防禦和安全提示措施。

iOS7相比之前版本的系統而言,升級了沙盒機制,封鎖了幾乎全部應用沙盒可以共享資料的入口。即使在越獄情況下,限制也非常多,大大增加了應用層攻擊難度。比如,在iOS7之前,我們可以嘗試往沙盒外寫檔案判斷是否越獄,但iOS7越獄後也無該許可權,還使用老方法檢測會導致誤判。

那麼,到底應該如何檢測越獄呢?攻擊者又會如果攻破檢測呢?本文就著重討論一下越獄檢測的攻與防。

首先,你可以嘗試使用NSFileManager判斷裝置是否安裝瞭如下越獄常用工具:

/Applications/Cydia.app

/Library/MobileSubstrate/MobileSubstrate.dylib

/bin/bash

/usr/sbin/sshd

/etc/apt

但是不要寫成BOOL開關方法,給攻擊者直接鎖定目標hook繞過的機會

攻擊者可能會改變這些工具的安裝路徑,躲過你的判斷。

那麼,你可以嘗試開啟cydia應用註冊的URL scheme:

但是不是所有的工具都會註冊URL scheme,而且攻擊者可以修改任何應用的URL scheme。

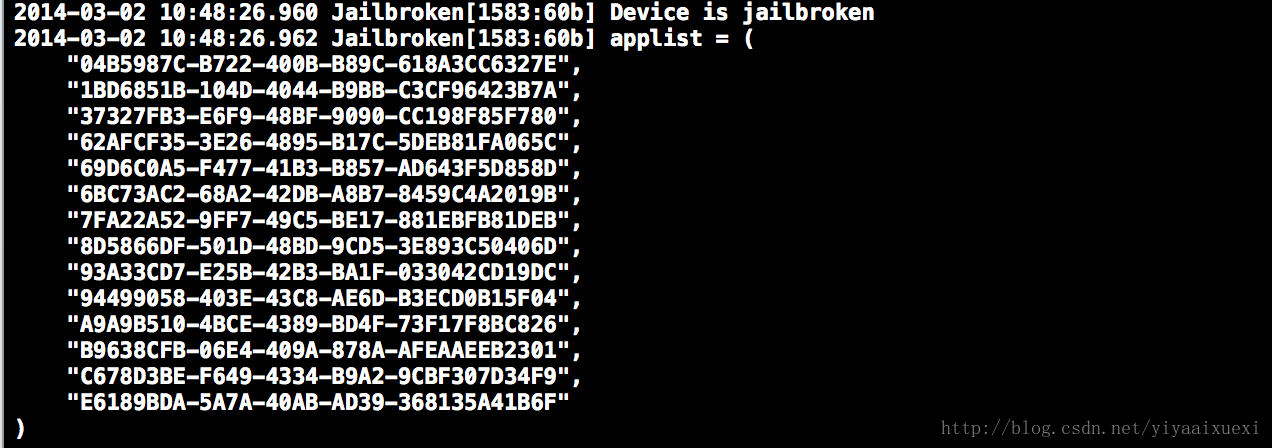

那麼,你可以嘗試讀取下應用列表,看看有無許可權獲取:

越了獄的裝置是可以獲取到的:

攻擊者可能會hook NSFileManager 的方法,讓你的想法不能如願。

那麼,你可以迴避 NSFileManager,使用stat系列函式檢測Cydia等工具:

攻擊者可能會利用 Fishhook原理 hook了stat。

那麼,你可以看看stat是不是出自系統庫,有沒有被攻擊者換掉:

如果結果不是 /usr/lib/system/libsystem_kernel.dylib 的話,那就100%被攻擊了。

如果 libsystem_kernel.dylib 都是被攻擊者替換掉的……

那也沒什麼可防的大哥你隨便吧……

那麼,你可能會想,我該檢索一下自己的應用程式是否被連結了異常動態庫。

列出所有已連結的動態庫:

通常情況下,會包含越獄機的輸出結果會包含字串: Library/MobileSubstrate/MobileSubstrate.dylib 。

攻擊者可能會給MobileSubstrate改名,但是原理都是通過DYLD_INSERT_LIBRARIES注入動態庫。

那麼,你可以通過檢測當前程式執行的環境變數:

未越獄裝置返回結果是null,越獄裝置就各有各的精彩了,尤其是老一點的iOS版本越獄環境。

相關文章

- 【iOS】越獄檢測iOS

- 檢測iOS客戶端是否越獄iOS客戶端

- 閒聊iOS越獄與前景 iOS越獄還是你的菜嗎?iOS

- iOS10可以越獄嗎 iOS10完全越獄影片iOS

- iOS——越獄與免證書除錯iOS除錯

- iOS10已經越獄?ios10越獄最新訊息iOS

- iOS 10將幹掉越獄 淺析蘋果的越獄歷程iOS蘋果

- 新版太極越獄工具支援iOS8.1.2完美越獄iOS

- iOS10可以越獄嗎 蘋果iOS10完全越獄影片介紹iOS蘋果

- iOS逆向(10)-越獄!越獄!遠端連線登入手機iOS

- iOS 越獄後碰到的問題iOS

- 安全公司稱未越獄iPhone同樣能被駭客攻擊iPhone

- iOS 12全版本越獄工具釋出,越獄的生存空間仍然存在iOS

- iOS完全不用越獄了!iOS

- 預防ddos攻擊檢測

- iOS10-10.3.3一鍵越獄教程 iOS10-10.3.3怎麼越獄iOS

- iOS9.2-iOS9.3.3採用全新越獄方式:重啟手機後越獄失效iOS

- iOS 9.3完美越獄存在Bug 越獄前需要了解這些風險iOS

- iOS 8.3完美越獄或成空 新版本再次封堵越獄漏洞iOS

- iOS非越獄逆向--程式碼注入iOS

- 蘋果iOS全新惡意軟體:專門攻擊未越獄裝置蘋果iOS

- iOS 12.4成功越獄 - 越獄開發者秀iPhone SE執行Cydia畫面iOSiPhone

- 希臘越獄團隊正式宣佈放棄iOS9.3.X完美越獄iOS

- iOS9.3.1/9.3.2不越獄怎麼裝主題 蘋果iOS不越獄裝主題教程iOS蘋果

- iOS 7最新越獄的那些趣事兒 附Evasi0n越獄教程及下載地址iOS

- iOS9.3.X完美越獄無望 希臘越獄團隊正式宣佈放棄iOS

- 教你動手做一個iOS越獄appiOSAPP

- 變味的越獄:揭祕中國iPhone越獄產業利益鏈iPhone產業

- 黑客攻防應用:利用密碼檔案檢測攻擊黑客密碼

- iOS9.2-iOS9.3.3完美越獄教程圖文詳解iOS

- iOS 8.1.3-iOS8.4完美越獄詳細圖文教程iOS

- iOS 13.3 越獄有望:安全專家確認發現新tfp0漏洞iOS

- 越獄APP清理APP

- iOS安全攻防(一):Hack必備的命令與工具iOS

- 十、iOS逆向之《越獄砸殼/ipa脫殼》iOS

- iOS 9.3.4正式釋出 封堵盤古越獄漏洞iOS

- iOS 9.2.1越獄已被證實為造假:開發者道歉iOS

- iOS 10尚未公開發布即被成功越獄iOS