11月18日,金山毒霸雲安全中心捕獲一新型密碼大盜病毒,該病毒專門盜竊各主流瀏覽器已儲存密碼,將瀏覽器加密過的密碼資料傳送到駭客控制的伺服器。除此之外,瀏覽器密碼大盜還會竊取中毒電腦FTP客戶端記錄和遠端桌面管理憑據,對企業網路安全構成嚴重威脅。

金山毒霸安全專家指出,各瀏覽器都提供了記錄登入密碼的功能,以方便使用者再次訪問網站時自動登入。分析發現瀏覽器密碼大盜會檢查中毒電腦安裝的瀏覽器配置資訊,將各瀏覽器儲存的密碼資料竊取併傳送到位於美國的某臺駭客控制的伺服器上。

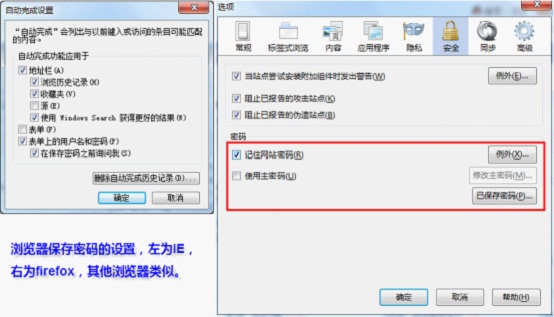

圖1 瀏覽器都提供了密碼記錄的功能

一般人認為瀏覽器加密過的密碼資訊儲存在計算機上,是很難被解密的。而實際並非如此,只要駭客拿到加密後的文字,透過網際網路上公開的破解演算法或工具,可以將普通網民使用瀏覽器儲存的密碼輕鬆解密。

圖2 很容易使用網際網路公開的工具破解瀏覽器已儲存密碼

金山毒霸安全專家介紹說,從目前的監測資料看,瀏覽器密碼大盜感染的計算機數量並不高,其傳播方式主要是偽裝成遊戲外掛或遊戲修改器欺騙遊戲玩家下載。從這些特性判斷,該病毒主要威脅網頁遊戲安全,網頁遊戲在瀏覽器密碼大盜面前顯得弱不禁風。

但瀏覽器密碼大盜病毒並不僅限於盜竊瀏覽器已儲存密碼,該病毒還會盜竊中毒電腦上使用的所有FTP客戶端的儲存記錄和Rdp 檔案(Windows遠端桌面的登入憑據),將這些加密資料同樣傳送到駭客控制的遠端伺服器。如果這些資料被盜,就相當於駭客拿到了倉庫鑰匙,企業因此面臨災難性的後果。

瀏覽器是網民每天都會使用的工具,幾乎每個人使用瀏覽器時都會預設儲存登入密碼。瀏覽器密碼大盜的出現,可能令所有網民處於危險之中。金山毒霸安全專家建議使用專業防毒軟體防禦瀏覽器密碼大盜,減少使用遊戲外掛或遊戲修改器,定期更換重要系統的登入密碼。