315曝光釣魚WiFi如何不做那條上鉤的魚?

本文講的是 : 315曝光釣魚WiFi如何不做那條上鉤的魚? , 【IT168 評論】在移動網際網路流行的今天,用手機收發郵件和進行網上購物、銀行轉賬已經成為我們生活的一部分。但在我們享受這些高品質生活的同時,隱形的安全威脅從未遠離我們。受國家這兩年來對網路安全問題的重視,連續兩年的315晚會都大篇幅的報導了和釣魚WiFi相關的安全威脅。(文/閆志坤)

近日,騰訊也釋出了《移動支付網路黑色產業鏈研究報告》(以下簡稱《報告》)顯示,今年南方地區的網路詐騙情況尤為嚴重,資金受損最嚴重的十個城市中八個都集中在南方。每天大約有60萬人次連線了存在安全風險的WiFi.不法分子通過搭建免費WiFi誘導你連線,從而盜取你手機上的重要資訊,包括各類移動支付的使用者名稱和密碼。

“這裡有WiFi嗎?”你經常一到公共場所就立即搜尋周圍的免費WiFi,一看到二維碼就想掃一掃。可這看似平常的小動作很可能讓你的資金賬戶被洗劫一空。那麼我們如何不做那條上鉤的魚呢?

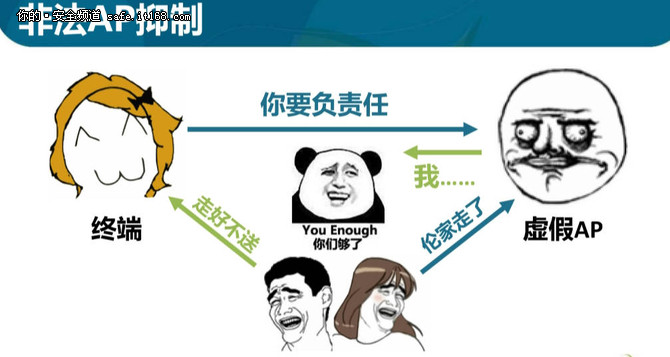

釣魚WiFi在安全圈子內已經算不什麼高深技術的技術,一般採取三種方式,1、破解無線AP的登入密碼2、破解WiFi密碼植入木馬,增加接入廣告,3、非法AP偽造SSID.前兩者一般採取提升管理和企業級無線的功能特性即可搞定,但是對於非法AP偽造SSID,我們可以採取對非法AP抑制,我們也清楚WiFi的承建者都不希望自己的員工或客戶在自己的環境中被釣魚詐騙,但是真正實現非法AP抑制這個操作卻很難,並不是裝置不支援,首先我們要了解一下非法AP抑制的流程:

第一步:發現“非法AP”,一般可以利用企業級無線AP或第三方產品方案執行掃描,發現被定義為“非法AP”

第二部:執行“抑制”,正常無線終端上線下線有正常互動:終端:我要下線了–AP:你下線吧

發現非法AP之後,下線互動被利用:抑制者對兩端偽造下線報文,也就是說正常的無線AP冒充終端對非法AP:我要下線,並對終端:你下線吧,這樣終端嘗試連線非法AP偽造SSID就會失敗,進而實現了防護!

瞭解了非法AP的抑制流程之後,我們來繼續剖析為何很少被用起來?主要原因是:1、使用門檻高,配置不便,幾十條命令,研發不查手冊搞不定;易被濫用,正所謂殺敵一千自損八百。

對於WLAN廠商的建議,對於WEB介面人性化封裝,和網管說人話,最好一個對勾解決問題,同時對於泛偽造SSID也支援抑制,只有這樣才能真正的落地非法AP抑制功能,讓使用者為你叫好,此外業界也出現了很多防禦“WiFi萬能鑰匙”密碼分享的方案,這也是防禦WiFi密碼洩露的應對之策,精彩視訊分享如下:

如何規避這樣的風險?

釣魚WiFi一般有幾個明顯特徵:一是一般情況下都不需要密碼登入,在網路訊號覆蓋範圍內的使用者都可連結;二是其後臺肯定有黑客程式在關注著一切,監聽並記錄聯網使用者的一切網上活動;三是其WiFi名稱一般具有迷惑性,比如會設定跟附近商家WiFi或公眾WiFi相似的網路名稱。

在315晚會現場,安全專家提到,使用者如果使用了不安全的WiFi,那我們的個人資訊是很容易被黑客獲取到的。為了保證大家的資訊保安,安全專家建議在公共場所不要使用沒有密碼的WiFi,這種WiFi目前來看危險性是非常高的,儘量使用商家提供的,可靠的信譽度高的商家提供的需要密碼的WiFi.並且在用手機收發郵件、登入網銀等涉及隱私資訊操作的時候,最好關閉手機的WiFi功能,使用手機本身的3G/4G資料連線進行操作,這樣會更安全。

總結:WiFi網路是一個長生命週期,從前期的工勘、裝置選型、裝置安裝、裝置上線調優、射頻優化、後期運維都需要技術支援,而抑制非法AP只是眾多功能的一個,因此還是建議選擇國內網路廠商產品,能夠保障應有的原廠服務,對於只有幾個原廠技術人員的外企無線產品還是要慎重選擇!

—本期內容由IT168與格物資訊共同規劃製作—

聚焦中小微企業、中小微行業資訊化與相應產品技術的獨立第三方諮詢機構,堅持深入洞察客戶需求的發展變化,通過自建媒體平臺傳播有價值資訊。更多內容請訪問格物資訊官方網站(www.gawainresearch.com)或關注格物資訊微信公眾號(GawainResearch)。

原文釋出時間為:2015年7月6日

本文作者: 閆志坤

本文來自雲棲社群合作伙伴IT168,瞭解相關資訊可以關注IT1684

原文標題 :315曝光釣魚WiFi如何不做那條上鉤的魚?

相關文章

- 釣魚篇-其他釣魚

- 釣魚篇-郵件釣魚

- 釣魚篇-網路釣魚

- 釣魚篇-其他型別釣魚型別

- 【釣魚】與【反釣魚】的技術剖析

- 釣魚學習

- 釣魚攻擊防不勝防,該如何預防網路釣魚攻擊?

- 如何防範釣魚網站詐騙?網站

- 別中招!釣魚網站瞄準微信公眾號,投訴引你上鉤網站

- 釣魚網站與反釣魚技術剖析(圓桌會議)網站

- 網路釣魚是什麼?網路釣魚攻擊的形式有哪些?

- 釣魚郵件的心理學

- 釣魚?這是反代理!

- 網路釣魚攻擊

- 運營商回應WiFi釣魚質疑:黑客根本不懂WiFi黑客

- 網路釣魚 你知道如何識別嗎?

- 釣魚郵件盯上iPhone,釣魚垃圾郵件又一個傳送高潮薦iPhone

- 釣魚網站瞄準微信公眾號 用投訴引你上鉤騙取密碼網站密碼

- Live555原始碼解析(4) - 魚兒上鉤來原始碼

- 美團被爆用釣魚郵件獲拼多多薪資資訊,電商企業如何防範釣魚郵件?

- 如何製作基礎認證釣魚頁面?

- 釣不到魚?試試這款AguaDrone聲吶探魚無人機無人機

- 降低網路釣魚攻擊的風險

- 什麼是魚叉式網路釣魚?常見的方式有哪些?

- 最新釣魚郵件曝光:偽裝成Office 365未送達郵件

- 使用powershell Client進行有效釣魚client

- 郵件釣魚攻擊與溯源

- NodeJS 應用倉庫釣魚NodeJS

- 關注 釣魚島事件進展!!!事件

- Radware:防禦現代魚叉式網路釣魚攻擊的方法

- 一文學會如何識別網路釣魚

- 網路釣魚鋪天蓋地,防不防,如何防?

- 雙因素認證繞過的釣魚工具

- 記一次完成的釣魚實戰

- 透過.PAC進行網路釣魚

- 關於釣魚郵件,你知道多少?

- 偽造服務釣魚工具Ghost Phisher

- 微信紅包火了,釣魚網站樂了網站