外媒 2 月 27 訊息,Cloudflare 和 Arbor Networks 公司於週二警告稱,惡意攻擊者正在濫用memcached協議發起分散式拒絕服務(DDoS)放大攻擊,全球範圍內許多伺服器(包括 Arbor Networks 公司)受到影響。

memcached 是一個高效能的分散式記憶體物件快取系統,用於動態 Web 應用以減輕資料庫負載。它透過在記憶體中快取資料和物件來減少讀取資料庫的次數,從而提高動態、資料庫驅動網站的速度。此外,客戶端可以透過埠 11211 上的 TCP 或 UDP 與 memcached 伺服器進行通訊。

在此次(DDoS)放大行動中,攻擊者使用與受害者 IP 相匹配的假冒 IP 地址,將請求傳送到埠 11211 上的目標伺服器。雖然攻擊者傳送到伺服器的請求僅僅只有幾個位元組,但其響應卻比正常的要高出數萬倍,這種情況可能會帶來嚴重的攻擊行動。 Cloudflare 認為攻擊者顯然是在濫用已啟用 UDP 的無保護的 memcached 伺服器。這些伺服器來自世界各地,但主要是在北美和歐洲範圍內,目前大部分伺服器由由 OVH,DigitalOcean 和 Sakura 託管。

目前 Cloudflare 觀察到的最大的 memcached DDoS 攻擊峰值為 260 Gbps,但 Arbor Networks 稱其發現的攻擊峰值已達到 500 Gbps,甚至可能還會更高。Arbor Networks 指出,這些攻擊中使用的查詢型別也可以針對 TCP 埠 11211,但由於 TCP 查詢不能真實被欺騙,因此該協議被濫用的可能性並不高。

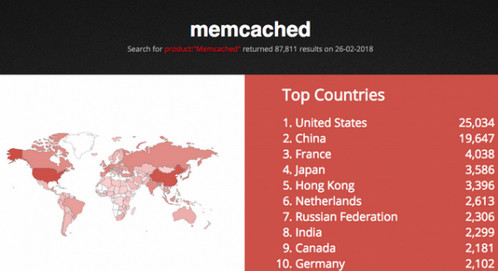

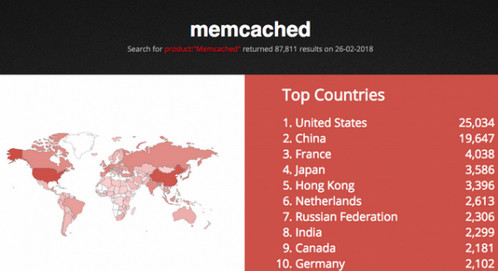

根據 CDN (內容交付網路)監控的攻擊資料來看,目前大約有 5700個與 memcached 伺服器相關的 IP 地址,但專家預計未來會發現更大的攻擊,因為 Shodan 顯示了將近 88,000 個開放式伺服器。目前大部分暴露的系統是在美國,其次是中國和法國。

Cloudflare 建議在非必要的情況下禁用 UDP 支援,並提醒系統管理員確保他們的伺服器不能從 Web 訪問。另外,網際網路服務提供商(ISP)也可以透過修復易受攻擊的協議和 防止 IP 欺騙來幫助減少這種或者其他型別的放大攻擊。

來源:hackernews