2017年12月公佈的一個開源專案因其巨大的作用很快吸引了大家的注意,特別是對常常出門旅行,不得不連線許多Wifi網路的使用者。而這大大增加了他們被駭客入侵的機率。

這個開源專案稱為“PiKarma”,是由一個土耳其安全研究員Besim Altinok原創的Python指令碼,可以識別嗲有KARMA攻擊的wifi網路。這個攻擊是著名Wifi中間人攻擊中的一種。

PiKarma 可幫助使用者免於KARMA攻擊

KARMA攻擊背後的原理很簡單,當使用者連線Wifi網路時,大多數裝置會記錄無線網路的設定,因此,下一次裝置就會自動連線已經連線過的Wifi網路。

這個過程進行時,裝置會向附近的訪問點傳送Wifi無線探測器,詢問是否某一無線網路該裝置曾經連線過。

一個發動KARMA攻擊的攻擊者會將配置其訪問點,改變wifi網路的設定,並回復所有探索請求,愚弄受害者的裝置,假裝該裝置曾經連線過這個惡意網路。

KARMA and MANA攻擊位於硬體或軟體的中心,大多數網上流傳的WIFI攔截工具包有免費的,有付費的,如 FruityWifiMana, WiFi Pineapple, MANA Toolkit等。

這些工具都很有用,因為大多數裝置能夠自動記住所有以前連線過的WiFi細節,也因為大多數使用者對這種駭客攻擊手法一無所知。即使有使用者瞭解,他們通常也不會從裝置的WiFi配置部分刪除以前的網路。

PiKarma 可切斷使用者裝置中的可疑WiFi

PiKarma允許使用者在進行敏感通訊前,測試WiFi網路,並確定某個位置的WiFi網路是否安全。

如果指令碼檢測到KARMA攻擊,則會記錄詳細資訊,並自動傳送拒絕請求,從而使使用者免於連線惡意網路。

PiKarma唯一的缺點是使用者需要有一個輔助網路卡來監視主卡。

雖然Altinok僅在TP LINK TL-WN722N和Dark RangeMax上測試了PiKarma,但我們有理由相信該指令碼能與其他基於USB的插入式的WiFi卡一起使用。

同樣,Altinok僅在Kali Linux上測試了PiKarma,但該指令碼應該可以在其他平臺(例如Windows或Mac)上執行。研究人員說:“如果安裝了必要的模組,它就可以在每個系統上執行。

WiPi-Hunter專案

Altinok也是WiPi-Hunter的主要力量,WiPi-Hunter是一個提供開源工具來檢測各種基於WiFi攻擊的專案。

以前釋出的其他工具包括PiSavar(檢測WiFi菠蘿攻擊),PiDense(監視可疑或非法無線網路)和PiFinger(搜尋WiFi菠蘿痕跡並計算無線網路安全評分)等。

來源:bleepingcomputer

本文由看雪翻譯小組 哆啦咪 編譯

匿名者”攻擊超速攝像頭資料庫,並控制了該地警察系統

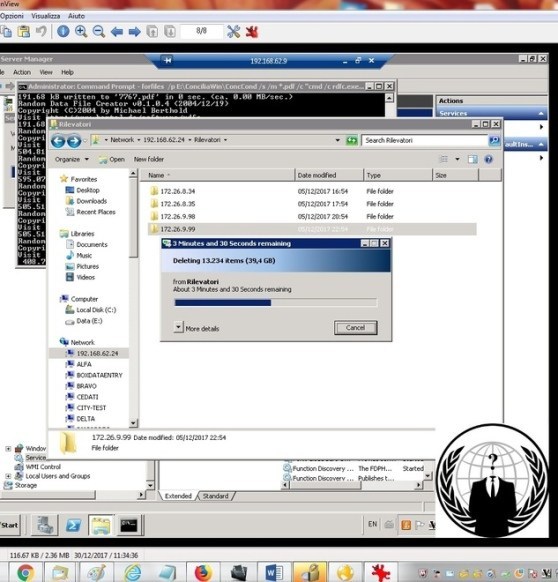

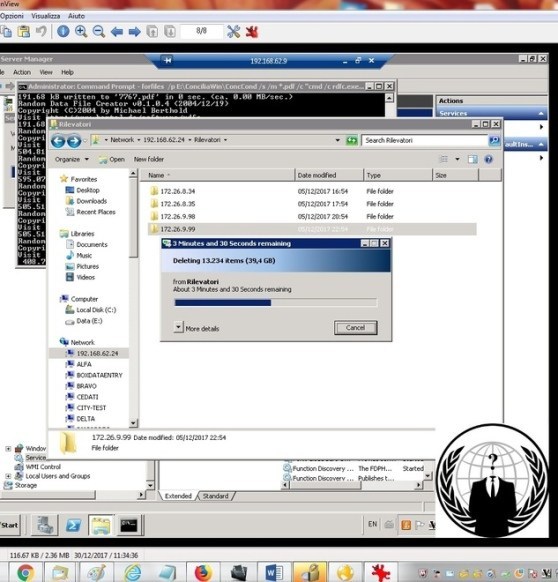

就在上週,“匿名者”義大利分部黑進Correggio警察局內部,刪除了超速攝像頭資料庫,並且控制了郵件和資料庫系統。根據來自Gazzetta di Reggio的訊息,駭客組織還公佈了內部郵件和檔案資料。

駭客向義大利幾家報紙提供了他們攻擊的截圖,圖片顯示他們已經銷燬了近40G的含有侵權照片的檔案。

駭客組織使用警方的電子郵件賬戶傳送了一條訊息:“Ho Ho Ho, 聖誕節快樂!” 訊息還宣佈了駭客入侵了Concilia資料庫系統和Verbatel公司開發的系統,甚至含有下載它們的連結和密碼。同時訊息還包含有攻擊截圖,其中一張顯示windows命令列的截圖可能與受攻擊的警察局計算機有關。兩張圖片顯示兩名車手抱怨他們收到了Correggio高速攝像頭所拍攝到的罰單,儘管他們從來沒有經過該片區域。

有郵件顯示警察局人員與當地官員討論如何分配超速攝像頭拍攝的罰單利潤。其中一個螢幕截圖與Correggio資料中心的員工傳送的電子郵件有關,他解釋說由於嚴重的問題,他已使用12月5日的備份恢復了Concilia 資料庫的使用。

警方目前仍在調查此案。

來源:securityaffairs

本文由看雪翻譯小組 fyb波編譯