一、Android簽名概述

我們已經知道的是:Android對每一個Apk檔案都會進行簽名,在Apk檔案安裝時,系統會對其簽名資訊進行比對,判斷程式的完整性,從而決定該Apk檔案是否可以安裝,在一定程度上達到安全的目的。

給定一個Apk檔案,解壓,可以看到一個META-INFO資料夾,在該資料夾下有三個檔案:分別為MANIFEST.MF、CERT.SF和CERT.RSA。這三個檔案分別表徵以下含義:

(1)MANIFEST.MF:這是摘要檔案。程式遍歷Apk包中的所有檔案(entry),對非資料夾非簽名檔案的檔案,逐個用SHA1生成摘要資訊,再用Base64進行編碼。如果你改變了apk包中的檔案,那麼在apk安裝校驗時,改變後的檔案摘要資訊與MANIFEST.MF的檢驗資訊不同,於是程式就不能成功安裝。

說明:如果攻擊者修改了程式的內容,有重新生成了新的摘要,那麼就可以通過驗證,所以這是一個非常簡單的驗證。

(2)CERT.SF:這是對摘要的簽名檔案。對前一步生成的MANIFEST.MF,使用SHA1-RSA演算法,用開發者的私鑰進行簽名。在安裝時只能使用公鑰才能解密它。解密之後,將它與未加密的摘要資訊(即,MANIFEST.MF檔案)進行對比,如果相符,則表明內容沒有被異常修改。

說明:在這一步,即使開發者修改了程式內容,並生成了新的摘要檔案,但是攻擊者沒有開發者的私鑰,所以不能生成正確的簽名檔案(CERT.SF)。系統在對程式進行驗證的時候,用開發者公鑰對不正確的簽名檔案進行解密,得到的結果和摘要檔案(MANIFEST.MF)對應不起來,所以不能通過檢驗,不能成功安裝檔案。

(3)CERT.RSA檔案中儲存了公鑰、所採用的加密演算法等資訊。

說明:系統對簽名檔案進行解密,所需要的公鑰就是從這個檔案裡取出來的。

結論:從上面的總結可以看出,META-INFO裡面的說那個檔案環環相扣,從而保證Android程式的安全性。(只是防止開發者的程式不被攻擊者修改,如果開發者的公私鑰對對攻擊者得到或者開發者開發出攻擊程式,Android系統都無法檢測出來。)

參考文章:http://www.blogjava.net/zh-weir/archive/2011/07/19/354663.html

二、在Eclipse下配置App的簽名資訊

對App進行簽名的方式一般有以下幾種:通過Google提供的簽名工具,通過某些開發者開發的簽名工具或者通過Eclipse提供的簽名方法,但一般而言,他們都是在下層呼叫Google提供的簽名工具,所以簽名的方法都相同。

例如,在Eclipse下面配置簽名資訊時,可以設定開發者資訊:

具體參考文章:http://blog.csdn.net/zuolongsnail/article/details/6444197(上圖來源於該文章)

說明:從上圖可以看出,在Eclipse中,可以設定開發者的詳細資訊。在其他的簽名工具中,可能會直接呼叫其他簽名資訊。

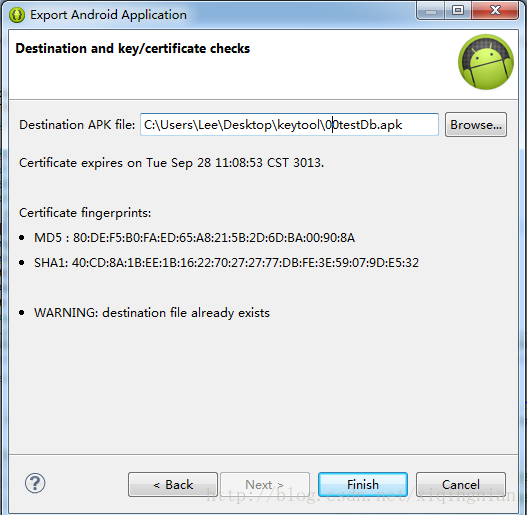

值得注意的是,在設定簽名資訊的時候,會有如下圖所示的步驟:

請暫且記住這裡有認證指紋資訊:MD5和SHA1。由於這一步驟是在編譯生成Apk檔案之前進行的,所以,說明這裡的MD5和SHA1與程式的內容毫無關係,只與開發者的公私鑰對等開發資訊有關。

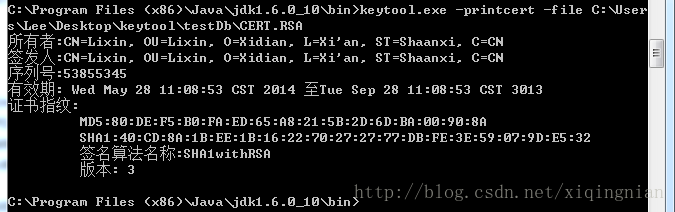

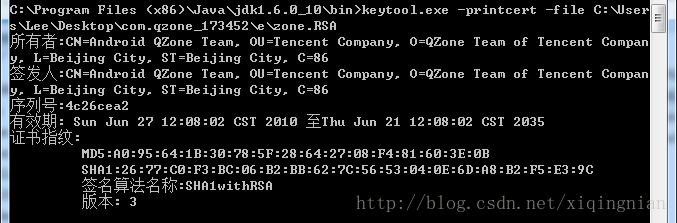

我們自己設定簽名資訊之後開發程式並簽名,得到的簽名資訊經過keytool.exe解析結果如下:

說明:由上圖可以發現,解析結果中的MD5和SHA1與上面得到的MD5,SHA1是相同的。

三、同一個公司的不同App的簽名有關係嗎?

我們有一個疑問,許多網際網路大公司會開發許多官方的移動應用,那麼這些應用的簽名資訊是否相同呢,他們所用的公私鑰對是否都是一樣的?我們對Tencent公司的QQ,QQ空間,微信三款產品進行解析,得到下面的結果和結論。

1、使用keytool.exe

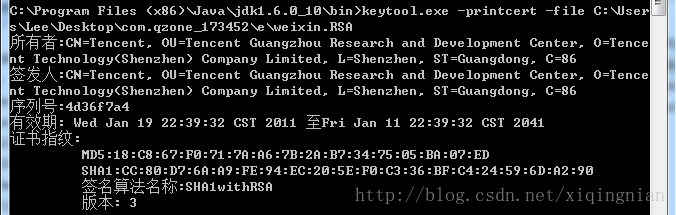

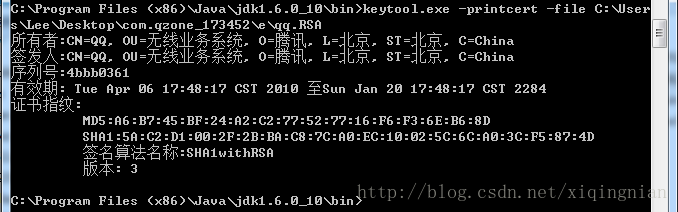

使用Java提供的keytool.exe工具對三款產品的簽名情況(CERT.RSA檔案)進行解析,情況如下所示。

微信:

QQ:

QQ空間:

說明:從上面的三幅圖可以看出,雖然同為Tencent的三款產品,但是他們的所有者資訊、簽發人資訊等都不盡相同,儘管他們都表示了騰訊公司或者Tencent等資訊。因為這是開發者自己設定的,而且微信和QQ屬於不同的事業部,辦公地點不同,所以他們的簽名資訊不同也就不足為奇了。

2、自己寫應用提取

自己寫程式從CERT.RSA提取出公鑰資訊和證照中的簽名資訊(對開發者資訊的簽名,例如姓名,公司,國家等。。。),情況如下:

由於都是一些字元,且很多,所以只取開始和結束的幾位位元做一說明:

微信:

公鑰:c05f........5e9f

簽名:3082....1949

QQ:

公鑰:a15e........3695

簽名:3082........2049

QQ空間:

公鑰:82d...........445

簽名:3082........1677

說明:由於三款App的開發者設定的簽名資訊幾乎不同,使用的公私鑰對都不同,所以這裡取出來的公鑰和簽名資訊幾乎不同。唯一相同的是三款App的簽名的開始一些位元,可能是因為有的資訊相同,具體不得而知。

四、同一款App的不同版本簽名資訊有關係嗎?

為了說明這個問題,我們對QQ的兩個版本做了檢測,情況如下:

QQ4.7.0:

公鑰:a15e........3695

簽名:3082........2049

QQ4.6.2:

公鑰:a15e........3695

簽名:3082........2049

說明:QQ的兩個不同版本,從CERT.RSA檔案中取出的公鑰和簽名資訊,完全相同。說明QQ開發團隊始終使用的是一個相同的公私鑰對。當然,他們對於不同的版本使用不同的公私鑰對也是可以的,也是可能的。這種可能性發生在他們主動更改公私鑰對的情況下,也可能發生在他們用不同的環境進行簽名的情況下。

五、可以修改META-INFO資料夾下的檔案嗎?

(1)CERT.RSA,CERT.SF的檔名可以修改。

我們把CERT.SF的檔名改成CERT1.SF,把CERT.RSA的檔名改成CERT1.RSA,原來的Apk檔案可以被成功安裝。

說明:Android系統在檢測的時候,不會一定要找到CERT這種檔名,是按照檔案型別來檢測的。但是,如果.RSA檔案與.SF檔案的名字不同,那麼就不能成功安裝。

(2)新增自己的CERT.SF和CERT.RSA檔案到META-INFO資料夾下面,不能成功。

說明:在(1)的基礎上,我們執行(2)操作,不能成功安裝,這是因為Android系統找不到摘要檔案與(2)中新增上的兩個檔案進行對應。

六、不同的簽名應用,得到的結果可能不同。

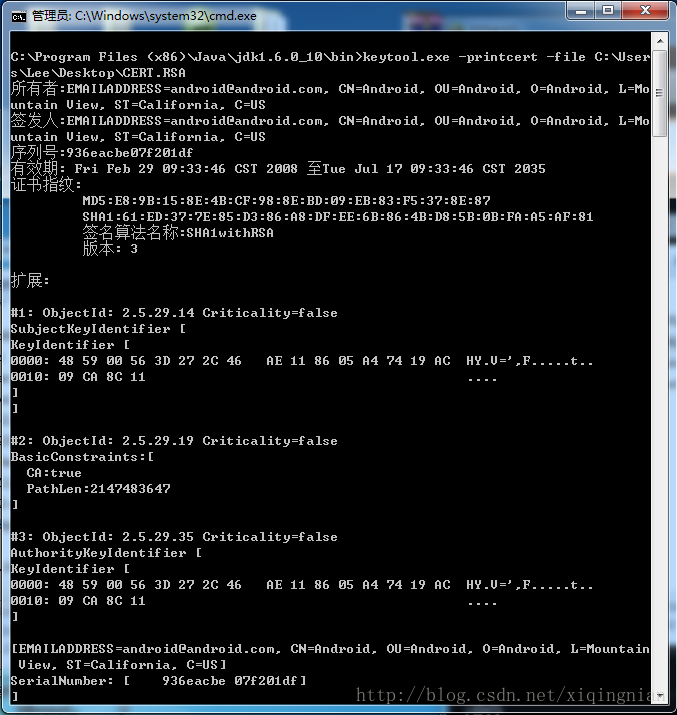

用Eclipse簽名的Apk檔案,解析CERT.RSA檔案之後得到的結果如下:

用Dodo Apktools簽名後的Apk檔案解析之後結果如下:

說明:用Dodo簽名的解析檔案多了後面的擴充套件部分,但總體內容不變。

七、應用商店用什麼方式檢測官方版?

豌豆莢推出的洗白白功能很受歡迎,那麼他們是如何辨別App的是否是官方出品的呢?

根據蒐集到的資料,他們CEO說是這樣實現的:將商店裡的App與官網上的App簽名做對比。